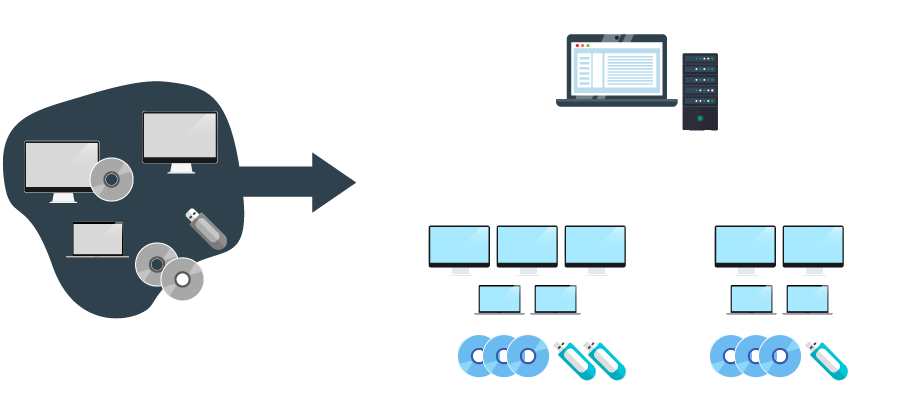

「IT資産」の具体例

管理対象となるIT資産の例

- ・情報端末:PC、サーバー、モバイル 機器など

- ・周辺機器:プリンタ、複合機など

- ・外部記憶媒体:USBメモリ、CD-ROM、SDカードなど

- ・インフラ機器:ルーター、ハブなど

- ・ソフトウェア:ソフトウェア、ライセンスなど

「IT資産管理」に関する基礎知識

IT Asset Management

IT資産管理とは、組織内のPC・サーバー・モバイル 機器などの情報端末、プリンタや複合機などの周辺機器、USBメモリなどの外部記憶媒体、ルータ・ハブなどのインフラ機器、ソフトウェアやそれに付随するライセンス といった、これらの「IT資産」を正しく管理・運用することを指します。

IT資産管理は、それぞれの資産に対する会計業務的な側面以外にも、コンプライアンスの遵守やガバナンスの強化、セキュリティ対策など、組織を運用するうえで欠かせない各要素の土台として非常に重要な意味合いを持ちます。

また、PC端末から取得できるログ情報を活用することで在宅勤務者など の労務管理もおこなえるため、テレワークが普及し始めた昨今において大きな注目が集まっている分野です。

管理対象となるIT資産の例

どのようなIT資産がどれだけ存在しているのかを正確に把握することは、組織におけるコスト最適化につながります。

例えば新入社員に対し新たにPCを割り当てる必要があったとします。その際、いま組織としてどれだけのPCを保有しているのかを知らなければ、「遊休資産として余っていた端末があるのにも関わらず、新たなPCを余分に購入してしまった」といった事態を引き起こしかねません。これはそのほか有償契約が付随するIT資産においても同様です。

日頃から組織内のIT資産の全容をきちんと把握しておくことで、このようなリスクを未然に防ぐことができます。

IT資産管理は、組織内のIT機器がルール通りに運用されているか、不正行為がおこなわれていないかといったチェック体制の構築にも必要不可欠です。

特に、ソフトウェア資産管理(SAM)が代表的な手法といえます。SAMでは、ソフトウェアライセンスの保有状況やインストール先を管理し、正しく利用されているかを確認します。ソフトウェアは著作物であり、使用にはライセンスが必要なため、管理を怠ると著作権侵害となる可能性があります。

よって、ソフトウェアライセンスの適切な管理は、コンプライアンス遵守やガバナンス強化につながるのです。

IT資産管理を徹底することで、PC端末の脆弱性を突いた外部攻撃や、内部不正による情報漏洩の防止が可能となります。

OSやアプリケーション、ウイルス対策ソフトのバージョン管理を通じてマルウェア感染のリスクを軽減でき、またUSBメモリなど外部記憶媒体の利用制御により、情報持ち出しの抑止効果もあります。 IT資産管理によって、誰が・いつ・どの端末で・どの記憶媒体を使用したかを可視化することで、ポリシーの実効性を確認しながらセキュリティ対策を強化できます。

IT資産管理は、ゼロトラストモデル実現にも必要な要素です。

ゼロトラストモデルを構築するうえでは、「組織が保有する各種資産」の特定が非常に重要となります。さまざまなセキュリティソリューションを導入するにあたっては、組織の資産を網羅的に把握できていることが必須であるためです。 組織内にどのようなIT資産があり、誰が使用しているのか。同時に、管理できていないデバイスやWebサービス利用がないか。IT資産管理によってこうした現状を正しく把握することで、ゼロトラストの基盤を構築できます。

近年では、組織内で利用しているSaaSも「IT資産管理」業務の一部とされています。

テレワークの増加により、日々の業務効率化に役立つツールとして広く普及したSaaSですが、いつでもどこでも業務をおこなえる反面、「どこにでも情報を持ち出せてしまう」というリスクも存在します。組織として利用を許可していないSaaSを利用して業務ファイルを自宅に持ち帰ったり、ファイルのやり取りをおこなったりといった「シャドーIT」が問題視されているのです。 こういった課題を解決するために、組織内のSaaS利用状況やアカウント情報も「IT資産」の一部として管理する風潮が広まっています。

IT資産管理は、もはや単なる「PCの台帳管理」ではありません。社内外の端末を安全に利用するために必要不可欠な仕組みであり、組織のIT戦略の基盤となっています。 IT資産管理の目的を達成するためには、「集められた情報は常に正しく、最新であること」が何よりも重要です。よって、入力ミスや管理の停滞が起こりやすい「Excelでの手作業管理」にはどうしても限界があるといえるでしょう。

IT資産管理ツールとは文字通り、IT資産管理にまつわる業務を効率化し、担当者の業務負荷を大きく軽減することを目的として開発されたソフトウェア製品となります。 IT資産管理ツールを用いれば、IT資産にまつわるさまざまな情報を自動で収集し、台帳化することが可能です。クライアント端末に直接触れて確認する必要なく情報が取得できるので、手動での台帳管理と比較して飛躍的に業務が効率化されます。

情報収集の手法

| エージェント型 | もっとも一般的なタイプ。クライアント端末にエージェントをインストールし、端末の各情報を管理サーバーへ送信。管理者用の端末から集積されたデータをまとめて閲覧することができる。また、管理サーバーからのファイル配布/セキュリティポリシーの適用や、クライアント端末に対する遠隔操作なども可能。 |

|---|---|

| エージェントレス型 | クライアント端末にエージェントをインストールすることなく、端末から直接サーバーへデータを送信させることで情報収集をおこなう。クライアント端末への負荷がもっとも少なく導入の手間もかからないが、エージェント型に比べ機能が少なく、セキュリティ対策としては及ばない部分もある。 |

ソフトウェア提供形態

| 買い切り型 | ソフトウェアのライセンスを購入し、自社で独自に用意したサーバーで運用する。このとき、サーバーの形態はオンプレミス/クラウドのどちらでも対応可能なことがほとんど。 大抵の場合、初期費用でソフトウェアを購入し、その後は一定の保守費用を支払うのみで運用可能であるため、管理対象端末の数によってはサブスクリプション型と比べるとランニングコストにメリットがあるケースが多い。ただし、管理サーバーを社内に設置する場合、サーバー自体の運用・保守を担当者が自らおこなう必要がある。 |

|---|---|

| サブスクリプション型 | ライセンスをサブスクリプション契約で購入し、サーバーレスで運用する形態。外部サーバーを利用することからインターネット経由での情報収集を実現できるため、テレワークなどで社内ネットワークにつながれていない端末も管理可能(※)。 またサーバーの導入/維持費用を削減でき、保守の手間が省けるメリットがあるが、管理台数が多いと買い切り型と比べてライセンス費用のランニングコストが膨れ上がることも。 ※買い切り型においても、サーバーの構成によってはインターネット経由での情報収集は可能 |

IT資産管理ツールを選定する際は、機能や価格だけでなく、自社の課題解決や将来的なメリットに繋がるかを多角的に検討することが重要です。

そのためにもまず、導入目的を明確にし、それに応じた必要機能を洗い出すことが適切なツール選定の第一歩となります。ISMS対応・残業抑止・機器管理など目的により求められる機能は異なるため、事前の要件定義をしっかりとおこなうようにしましょう。

また、社内LAN端末やテレワーク端末、海外端末など管理対象のIT環境を把握し、それに適した製品を選ぶことも必要です。どういった環境にある端末を管理したいのかによって、選定する製品の要件は変わりますので、あらかじめ方向性を定めておくことをおすすめします。

具体的に、IT資産管理ツールを選定する際に確認すべきポイントは以下の通りです。

IT資産管理ツールには、大きく分けて「オンプレミス型」と「クラウド型」に大別されます。

クラウド型は社外端末も管理できるため、テレワークの普及に伴い人気が高く、サーバー構築が不要であることから導入も容易です。 一方オンプレミス型は、自社サーバーで運用するため、ログ保存期間や情報収集頻度を自由に設定できる点がメリットでしょう。ちなみに、オンプレミスでもAWSなどのクラウド基盤を利用するなどすれば、自社でサーバー管理をおこなう必要はありません。

オンプレミス型/クラウド型で導入するのかによって、搭載されている機能の種類などにも影響がありますので、まず一番初めに検討したいポイントです。

IT資産管理ツールを導入した場合、利用する機能によってはほぼ毎日管理画面を開いて運用していくことになります。 その際、毎日の運用に耐えられる使いやすさがあるかというのは、意外と見落とされがちですが非常に重要な点です。 管理画面で見る台帳が見づらかったり、どこにどの機能があるのか分からなかったりすると、「一旦は使い慣れたExcelでいいや」とせっかく導入したツールを利用しないまま従来の管理を継続してしまうといった例もよく聞かれます。

いつも使うツールになるからこそ、日々の積み重ねでストレスを溜めないような仕組みになっているか、しっかりと見定めておく必要があります。

基本的なポイントですが、必要な機能がきちんと搭載されているのかについては事前に確認しておきたいところです。 また、さまざまな機能をまとめて提供する形態(オールインワン型)なのか、必要な機能のみを選べる形態なのかも把握しておきましょう。 オールインワン型に搭載されている機能がすべて必要なものであれば問題ありませんが、目的達成に要する機能が少ない場合は割高になる可能性があります。

IT資産管理ツールに搭載されている機能は、非常に多岐にわたります。自社に必要な機能は何かを決めたうえで、もっとも費用対効果の高い提供形態を選択するとよいでしょう。

ツール導入後のサポート体制についてもしっかりと確認しておきましょう。管理方法の確認やトラブル対応の依頼をおこなう際にサポート窓口に連絡したとしても、回答に何営業日も掛かったり親身なサポートが得られなかったりすると、そのツールで管理する意欲を失ってしまうかもしれません。

また外資系ツールを検討している場合は、日本語窓口があるかどうかも重要なポイントです。ベンダーのサポート体制は、導入前にトライアルを実施することである程度確認できます。

IT資産管理ツールはその多機能さゆえに「そもそもどんなことができるかよく分からない」と思われがちでもあります。 そのような方に向けて、ここからはIT資産管理ツールの主な機能例をご紹介します。

IT資産管理ツールは、メーカー名や製品名、CPU構成、メモリ構成などのハードウェア情報、OS情報、インストールソフトウェア情報、IPアドレス/MACアドレスなど、端末にまつわるさまざまな情報を自動で収集し台帳化します。これにより、端末の最新状態を常に把握することが可能です。そのほか、機器のリース/レンタルといった契約情報や、ソフトウェアライセンスの利用状況など、組織が保有するIT資産をあらゆる側面で管理できます。

日々のIT運用を多角的に支援できる機能が多く搭載されていることも、IT資産管理ツールの特長です。例として、社内ヘルプデスク業務に欠かせない「リモートコントロール」、サードパーティ製ソフトウェアのファイル更新などで利用できる「ファイル配布」といった機能が挙げられます。 ポリシー違反や資産数の変動など、管理者としていち早く対応したい項目についてアラートを発報したり、OSやソフトウェアのパッチ管理をおこなったりすることも可能です。

誰が・どこで・何をしたのか、ユーザーの行動履歴を把握するためのログ情報も取得できます。 IT資産管理ツールで取得できるログ情報は多岐にわたるため、セキュリティインシデント発生後の証跡管理に役立てられます。最近ではログからユーザーの業務実態を把握する手法も広まっており、不正残業の抑制といった労働時間管理に転用されるケースも増えているようです。

IT資産管理ツールによって、外部記憶デバイスの無断使用・社内ネットワークに対する私物端末の無断接続など、重大なセキュリティ事故につながる行為を制限することも可能です。ただし、業務の都合上仕方なく外部記憶デバイスを利用しなければならない場面もあり、その際は一時的に使用を許可するポリシーを期間限定で適用するといった工夫が必要になります。ツールによる制限をおこなう上では、こうしたセキュリティ対策と業務上の利便性のバランスがとれる機能を有しているかも注目すべきポイントです。

DXやゼロトラスト、ハイブリッドワークとIT環境が組織としての競争力に直結する現在において、その土台を支えるIT資産管理の重要性は常に増し続けています。 しかし「IT資産管理」と一口に言っても、その対応範囲は幅広く膨大です。どこまで・何を・どう管理するのかは組織によって判断が分かれるところになります。 もしこれからIT資産管理を始める場合は、まずはIT資産の現状を把握することから始め、その後に実現したい目的から鑑みて管理する内容を段階的に決定するのがよいでしょう。 しかし、IT機器の数によっては手作業での網羅的かつ継続的な管理が難しい場合もあります。そんなときはぜひ、IT資産管理ツールの導入をご検討ください。

IT資産管理ツールを活用すれば、IT機器に関わるさまざまなノンコア業務を大幅に効率化することが可能です。これによって、幅広い業務を常に抱える情報システム担当者のリソースを本当に必要な作業にあてられるため、IT資産管理ツールの導入は組織運営全体にも大きなメリットをもたらします。

IT資産管理ツールSS1は、組織にとって必要な機能だけを選び取っていただけるような自由度の高い価格体系を採用しています。不要な機能を導入することで無駄なコストをかけてしまう…といったことはありません。 また、細やかなIT資産管理を実現できるさまざまな機能を搭載しつつも、多くのユーザーにとってなじみ深いExcel調の操作感を持つなど、IT資産管理に対する知識の有無に関わらず誰でもご利用いただける製品です。 そしてオンプレミス型での導入はもちろん、クラウド基盤への環境構築やインターネット経由での情報収集、SaaS型のご提供など、お客様のシステム環境にあわせたご利用方法を多数ご準備しています。

詳しくは、各ページをご参照ください。