機密情報とは?|種類や個人情報との違い、組織がやるべき対策を徹底解説

・機密情報の漏洩は企業の信頼失墜や法的責任につながるため、適切な管理と対策が不可欠である。

・情報の分類/ラベリング、アクセス権限の最小化、暗号化、監査ログの取得などが基本的な対策として推奨される。

・テレワーク環境では、端末管理やVPNの利用、リモートデスクトップの制限など、特別な対策が必要である。

・内部不正対策として、従業員教育やアクセス権限の定期的な見直し、ログ監視の強化が効果的である。

・IT資産管理ツール(例:SS1/SS1クラウド)を活用することで、機密情報の管理・監視・分析が効率的におこなえる。

組織活動の一環として、日々さまざまな情報のやり取りが発生していますが、なかでも一際厳格な管理が求められる情報として「機密情報」が挙げられます。

機密情報は、他社に対して秘密とすることではじめて価値を持つものです。一度漏洩してしまえば、組織としての競争力が奪われるだけでなく、信頼失墜・金銭的な損失などの計り知れない被害が想定されます。

しかし「機密情報」と一言でいっても、その定義や「秘密情報」との違いまで正しく理解できているでしょうか。

本記事では、機密情報の定義や種類といった基本から、漏洩させないための具体的な対策、万が一の事後対応までを網羅的に解説します。

・機密情報の主な種類

・機密情報レベルの3分類

・【発生原因別】機密情報漏洩の具体例

・機密情報が漏洩するとどうなる?考えられるリスク

・機密情報漏洩を防ぐための対策

・機密情報が漏洩したあとの対応方法

・機密情報の漏洩対策ならSS1/SS1クラウド!

・まとめ

機密情報の意味と定義

機密情報とは、組織にとって重要とされる情報すべてを指します。基本的に外部への公開を想定しておらず、組織内の人間でのみ取り扱えるものです。

機密情報に該当する情報は組織によって多少の違いがあるものの、重要度や漏洩した際に発生する損失の大小によって、ある程度要件ごとに種類がわかれています。詳細については、次の項をご参照ください。

機密情報・秘密情報の違い

機密情報とよく混同される言葉に「秘密情報」があります。非常に似た概念ですが、厳密には「秘密保持契約の有無」という違いが存在します。

| 機密情報 | 法的な定義はなく、組織が事業活動において外部への公表を想定していない情報全般。 |

|---|---|

| 秘密情報 | 秘密保持契約(NDA)を締結する際、秘密保持義務の対象となる情報。 |

秘密情報は当事者間での個別の取り決めによって定められるため、特定の対象を指すものではありません。しかし、一般的に機密情報・秘密情報として扱われる情報は、類似しているケースが多いようです。

機密情報の主な種類

組織として厳密な管理が求められる機密情報ですが、情報の内容や運用の目的などによっていくつかの種類が存在します。ここでは、代表的なものに絞ってご紹介します。

・個人情報/顧客データ

・経営/戦略情報

・技術/研究開発情報

個人情報/顧客データ

機密情報のなかで、もっともイメージしやすいものといえば「個人情報/顧客データ」でしょう。

個人情報とは、生存する特定の個人を識別できる情報のことです。例として、製品・サービスを利用する顧客や組織で働く従業員の氏名・生年月日・住所・メールアドレス・マイナンバーなどの個人識別符号などが挙げられます。

個人情報は、個人情報の保護に関する法律で明確に定義されており、仮に漏洩した場合には罰則規定も設けられるなど、厳密な管理が求められる重要資産です。組織として、取り扱う際には十二分に注意する必要があります。

経営/戦略情報

「経営/戦略情報」も代表的な機密情報の一つです。

具体的には、中長期経営計画・M&A関連情報・公開前の決算情報・取引先情報などを指し、主に組織の将来的な方向性を示すものや、資金調達計画といった今後の事業計画に関わる内容が該当します。

これらの情報は、他社に対して公開しないことで市場での競争力を高められます。また、場合によっては組織内でも限られた一部の人間にしか公開されないケースもあるため、非常に秘匿性の高い情報といえるでしょう。

技術/研究開発情報

いわゆる営業秘密や技術ノウハウ系の情報も、機密として取り扱われる重要な資産です。自社製品に関わる開発情報や設計図などがこれにあたります。

ノウハウ情報が外部に漏洩し、簡単に他社によって技術が再現できるようになれば、製品としての独自性が失われかねません。

こういった組織の利益を損なう恐れのある情報は経済的価値が非常に高いことから、機密として守る必要があります。

機密情報レベルの3分類

機密情報を適切に管理する際には、リスク分析をおこなったうえで各情報の重要度を設定し、重要度ごとに閲覧を許可する範囲や取り扱い方法といったルールを定めることが推奨されます。

重要度の区分としては、以下のような指標が一般的です。どの情報がどの重要度に分類されるかは、情報が漏洩したときの被害や影響の大きさなどで判断しましょう。

| 極秘 | 特定の関係者のみに開示・提供可能 |

|---|---|

| 秘 | 特定の関係者・部署のみに開示・提供可能 |

| 社外秘 | 組織内に開示・提供可能 |

極秘

「極秘」は、機密情報のなかで最も重要度が高いレベルです。

漏洩した場合、組織の経営基盤を揺るがし、事業継続に致命的な影響をおよぼす危険性のある情報が該当します。そのため、アクセスできるのは役員や担当役員など、ごく一部の関係者に限定されます。

情報の複製や持ち出しは原則として禁止され、保管場所も厳重に管理されるのが一般的です。 例えば、未公開のM&Aに関する情報や、特許出願前の研究開発データ、経営戦略の根幹に関わる情報などがこれにあたります。

秘

「秘」は、「極秘」に次いで重要度が高い情報分類です。

漏洩すると、組織の事業計画に大きな支障をきたしたり、多額の損害が発生したりする可能性のある情報が含まれます。このレベルの情報は、特定の部署やプロジェクトメンバーといった、業務上アクセスが認められた関係者のみが取り扱い可能です。

具体例としては、公開前の新製品情報や詳細な顧客リスト、人事評価データ、重要な契約書などが挙げられます。 関係者以外への開示は厳しく制限され、取り扱いには細心の注意が求められます。

社外秘

「社外秘」は、組織の従業員に対しては共有されるものの、組織外への公開が禁じられている情報です。

3つの分類のなかでは最も機密レベルが低いですが、漏洩すれば組織の競争力を低下させたり、社会的な信用を損なったりするリスクがあります。この情報には、業務マニュアルや社内向けの議事録、特定の取引先リスト、営業活動に関するノウハウなどが含まれます。

多くの従業員がアクセスする可能性があるため、情報取り扱いに関するルールを明確に定め、全従業員に周知徹底することが重要です。

機密情報レベルの評価基準

機密情報のレベルを客観的に評価するには、情報の「機密性」「完全性」「可用性」という3つの観点から分析をおこないます。 これは情報セキュリティのCIAとよばれる考えかたです。

機密性は、情報が漏洩した際の事業への影響度や損害の大きさを示します。

完全性は、情報が不正に改ざんされた場合に生じる影響の度合いです。

可用性は、情報が必要な時に利用できなくなった場合の事業停止リスクなどを指します。

これらの要素を総合的に評価し、情報がもたらす価値と漏洩した場合のリスクを勘案して、極秘・秘・社外秘のいずれかに分類します。

【発生原因別】機密情報漏洩の具体例

PCやスマートフォン、タブレットなどが広く普及したことにより、機密情報をオンライン上で保管・運用するケースが急増しました。

もちろん業務の利便性が向上したことは大きなメリットですが、一方で情報漏洩のリスクも高まっています。

機密情報が漏洩する場合の原因としては、以下のような例が挙げられます。

内部不正による情報流出

内部不正とは、組織の内部者によっておこなわれる機密情報の窃取・持ち出し・破壊といった行為を指します。IPAが公開している「情報セキュリティ10大脅威 [組織]」において、毎年上位にランクインするほどの重大な情報漏洩リスクです。

外部の第三者からおこなわれる攻撃と違い、内部不正では機密情報に対する正式なアクセス権限を保持したユーザーによって情報が持ち出されます。そのため事態がなかなか発覚しづらく、一つの事案における機密情報の漏洩規模が大きくなる傾向があるといわれています。

外部攻撃による情報漏洩

第三者からの悪意ある攻撃も機密情報が漏洩する大きな原因の一つです。

実際、2024年の個人情報漏洩・紛失事故において、原因の6割は外部攻撃であったとする調査結果も発表されています。

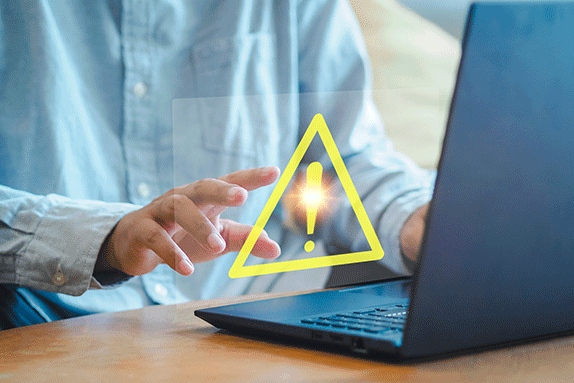

外部攻撃の手法としては、「不正アクセス」「マルウェア感染」などが挙げられます。また、近年では綿密な下準備のもとおこなわれる「標的型メール」も増加しているようです。

(実際にディー・オー・エスに届いた標的型メール。代表(追立富男)の名を騙っているが、メールアドレスなどはすべて偽物)

ヒューマンエラーによる漏洩事故

メールの誤送信やデバイスの紛失など、うっかりミスなどによる情報漏洩も後を絶ちません。

本来意図していない相手に対して個人情報ファイルを送信してしまったり、機密情報が格納されたUSBメモリを紛失してしまったりといった事案がよく聞かれますが、最近増えているのが「クラウドサービスの設定ミス」によって情報が漏洩するケースです。

「ファイル共有サービスの情報公開範囲を誤って設定してしまい、外部からアクセス可能になっていた」「イベントシステム上で、別の参加者の個人情報が閲覧できる状態だった」などが具体例として挙げられます。

また、機密情報を悪意なくSNSへ掲載することによる情報漏洩の例も増加しています。

2026年4月には、川崎市の新規採用職員が研修用資料をLINEのオープンチャットへ投稿したインシデントが話題となりました。こうしたITリテラシー不足による情報漏洩も、決して無視できない大きなリスクといえるでしょう。

機密情報が漏洩するとどうなる?考えられるリスク

機密情報の漏洩は、単に情報が外部に流出するだけの問題ではありません。

その影響は多岐にわたり、組織の経営そのものを揺るがす重大な事態へと発展する可能性があります。

具体的には、顧客や取引先からの信頼失墜、高額な損害賠償請求、法的な制裁といった直接的なダメージが考えられます。

さらに、流出した情報が悪用されることによる二次被害が発生し、被害が際限なく拡大していく危険性もはらんでいます。

組織の信頼失墜:損害賠償や業績悪化

機密情報が漏洩すると、まず顧客や取引先からの信頼が大きく損なわれます。

情報管理体制の甘さを露呈した組織との取引を継続することに不安を感じ、契約を打ち切られるケースは少なくありません。

これにより売上が直接的に減少し、業績は悪化します。

特に個人情報が流出した場合、被害者一人ひとりへの謝罪や対応に追われるうえ、集団訴訟に発展し、莫大な額の損害賠償金の支払い義務を負う可能性もあります。

一度失った信頼を回復するには長い年月と多大なコストがかかり、最悪の場合、事業の継続が困難になる事態も想定されます。

二次被害の発生

漏洩した機密情報が、さらなる犯罪やトラブルを引きおこす「二次被害」も深刻な問題です。

例えば、流出した個人情報が

悪用され、本人になりすました不正な契約や、特殊詐欺のターゲットリストとして使われるケースがあります。

また、組織のIDやパスワードが漏洩すれば、それを足がかりに他のシステムへ不正アクセスされ、さらなる情報窃取やシステム破壊といった被害に発展することもあるでしょう。

取引先の情報が流出した場合は、その取引先がサイバー攻撃の標的になるなど、サプライチェーン全体に被害が拡大する恐れも否定できません。

機密情報漏洩を防ぐための対策

機密情報の適切な管理・運用をおこなうために必要な対策には、どのようなものがあるのでしょうか。

本項では、代表的な手法を4つご紹介します。

・アクセスコントロールを徹底する

・データの持ち出し・送信ルールを定める

・従業員へのセキュリティ教育を実施する

・セキュリティ対策ツールを導入する

対策1:アクセスコントロールを徹底する

「アクセスコントロール」とは、ユーザーの識別・認証・権限管理をおこなうことです。

誰がデータにアクセスできるのか、どの範囲までデータの取り扱いを許可するのかなどをルール決めし、システムによって制御することで機密情報を保護します。

ユーザーに対しアクセス権限を付与する際は、「最小権限の原則」に従うことが重要です。

対策2:データの持ち出し・送信ルールを定める

USBメモリやCD-ROMといった外部記憶媒体の接続を禁止したり、クラウドストレージに対するファイルアップロード/ダウンロードを制限したりして、機密情報を簡単に外部へ持ち出せないようにする対策も有効です。

また「メール送信の際は必ず複数名で確認する」といったルールを定め、システムと運用の両面で人為的なミスを防ぎましょう。

対策3:従業員へのセキュリティ教育を実施する

情報リテラシーの低いユーザーを狙ったサイバー攻撃や、ヒューマンエラーによる情報漏洩を防ぐためには、従業員に対するセキュリティ教育も欠かせません。

定期的に組織内で研修をおこなったり、実際のサイバー攻撃を想定した模擬訓練を実施したりなどして、従業員の情報リテラシー向上を目指しましょう。

対策4:セキュリティ対策ツールを導入する

外部からの攻撃による情報漏洩を防ぎたい場合は、ウイルス対策ソフトをはじめとした各種セキュリティ対策ツールの導入を検討するとよいでしょう。

内部不正やヒューマンエラー対策としては、PCの操作ログを取得したり、デバイスの利用を制限したりできるIT資産管理ツールなどが有効です。

機密情報が漏洩したあとの対応方法

当然ながら、機密情報についてはそもそも漏洩させないことを第一に目指すべきです。しかし万が一漏洩を防げなかった場合に備えて、なるべく被害を最小限に抑えるための事後対応方法もあらかじめ準備しておく必要があります。

IPAの公式サイトでは、情報漏洩などのセキュリティインシデントが生じた際の対応についてまとめた資料が公開されています。ここではこの内容をもとに、情報漏洩後の対応について簡単にご紹介します。

漏洩の検知、発覚時の初動対応

ログ情報などから機密情報の漏洩を検知したら、まずは情報セキュリティ責任者から経営者に対してインシデントの発生を報告します。

その後経営者はインシデント対応のための体制を立ち上げ、あらかじめ策定している対応方針などに従って、関係者の役割分担をおこないましょう。

次に、漏洩したデータの内容や件数などを迅速にチェックします。また、アクセス制限等のシステム的な対策をおこなっていた場合は、それらがどのように作用したのか状況を確認しておくことも重要です。

内部不正による情報漏洩であれば、情報の持ち出しに利用されたと考えられるデバイスを確保するなどして不正行為の証跡保存をおこないます。

外部攻撃がおこなわれた際には、当該端末をネットワークから切り離す・クレジットカード情報などの漏洩が疑われるのであれば、カード会社へ連絡するなどの対応を実施します。

規制当局・関係者への報告と事態の公表

万が一、個人情報を含む機密情報の漏洩がおこった場合、組織は個人情報保護委員会などの規制当局へ報告し、本人へ通知する義務があります。この報告は、事態を把握してから「速報」と「確報」の二段階でおこなうことが定められています。

速報は、漏洩の事実を知ったあと、状況が完全には判明していなくても、把握している範囲の内容で速やかにおこなう報告です。目安として事態を知った時点から3~5日以内におこなう必要があります。対して確報は、詳細な原因や再発防止策などをすべて含めた最終報告を指し、事態を知ってから原則30日以内におこなうルールとなっています。

| 速報 | 確報 | |

|---|---|---|

| 報告期限 | 事態を知ってから速やかに(3~5日以内) | 事態を知ってから30日以内(不正目的のおそれがある場合は60日以内) |

| 報告内容 | その時点で把握している情報 | 調査結果にもとづくすべての事項 |

漏洩原因の調査と被害拡大の防止

漏洩した情報の範囲や原因、被害状況などを詳しく調べます。訴訟対応が必要になるようであれば、証拠保全のためにフォレンジック調査を実施するのも一つの選択肢です。

特に内部不正による情報漏洩の場合は、漏洩した機密情報の内容をなるべく細かく把握し、万が一持ち出された端末などが行方不明になっているのであれば、中古品としてオークションに出品されていないかなどを確認します。

復旧対応と再発防止策の立案・実行

外部攻撃への対応としてサービスなどを停止していた際は、再発防止策を講じたうえでサービスを復旧しましょう。アカウント情報の流出が発生していた場合、アカウントの再発行やパスワード変更手続きもおこないます。

その後、機密情報漏洩の原因となった箇所に対する見直しをおこなうのが最後のステップです。サーバーやアプリケーションの脆弱性対応、設定ミスの是正やルールの策定、アカウント権限設定の再考など、さまざまな施策を検討・実行し、再発防止を目指しましょう。

機密情報の漏洩対策ならSS1/SS1クラウド!

機密情報の保護や漏洩対策、漏洩後の対応をおこないたいのであれば、IT資産管理ツールSS1/SS1クラウドの利用がおすすめです。

特定のファイル/フォルダに対するアクセス制限や、不審な操作に対するアラート発報、USBメモリなど外部記憶媒体の接続制限、ログ取得/追跡による証跡管理など、機密情報の漏洩対策に役立つ多くの機能を搭載しています。

そのほか、Windows OSの更新プログラム管理など、外部攻撃の隙となる脆弱性への対策も実施可能です。

各機能の詳細については、下記のWebページをご参照ください。

まとめ

機密情報の定義や種類、具体的な対策方法についてご紹介しました。

機密情報が漏洩した場合、顧客からの信用失墜・損害賠償などによる金銭的な損失など、組織に対してあらゆる悪影響が生じてしまいます。

情報漏洩対策は、組織が検討するべき重要な経営課題の一つです。本記事の内容を参考にして、今一度自社の対策内容を見直してみてはいかがでしょうか。

IT資産管理ツールSS1/SS1クラウドを開発・販売している、株式会社ディー・オー・エスの営業企画部メンバーで構成されています。IT資産管理・ログ管理・情報セキュリティ対策など、情シス業務の効率化に役立つ最新トレンド情報を随時発信中!

セミナー情報

セミナー情報