DMZとは?仕組みや役割、メリット・デメリット、構築方法を解説

本記事では、ネットワークセキュリティの基本概念であるDMZについてみていきます。

DMZとは何か、その仕組みや役割、導入のメリットとデメリット、そして代表的な構築方法について分かりやすくご紹介します。

・DMZの目的:公開サーバーの安全性確保

・DMZの代表的な2つの構築方法

・DMZ導入で得られるセキュリティ上のメリット

・DMZ運用における注意点とデメリット

・まとめ

DMZネットワークとは?

DMZとは、「DeMilitarized Zone」の略で、日本語では「非武装地帯」と訳されるネットワーク上の領域を意味します。

この言葉の由来は、国と国との間に設けられる「軍事的な緩衝地帯」としての非武装地帯を指す軍事用語です。ネットワークにおけるDMZもこの例にならい、外部ネットワークであるインターネットと、保護すべき社内ネットワーク(社内LANなど)の中間に設置される独立したセグメントを指します。

この領域は、外部からのアクセスを許可しつつも、内部ネットワークへの直接的な侵入を防ぐための緩衝材としての役割を果たします。つまり、DMZは外部でも内部でもない、特別なセキュリティポリシーが適用されるネットワーク空間ということです。

DMZの目的:公開サーバーの安全性確保

DMZの主な役割は、インターネットなどの外部ネットワークに公開する必要があるサーバーを、安全に設置するための場所を提供することです。

Webサーバーやメールサーバー、DNSサーバーといった公開サーバーは、その用途上、外部からのアクセスを常に受けつける必要があります。しかし、これは同時にサイバー攻撃の標的になりやすいというリスクをもちます。

これらのサーバーをDMZに置くことで、万が一サーバーが乗っ取られるなどの被害にあっても、その影響をDMZ内で完結させ、重要な情報資産が保管されている社内ネットワークへの侵入を防ぐ仕組みとして機能します。

外部からの通信はまずDMZを経由し、ファイアウォールによって許可された通信のみが内部ネットワークに到達できるよう制御されます。

DMZの代表的な2つの構築方法

DMZの構築には、主に2つの代表的なネットワーク構成があります。

それは、使用するファイアウォールの数によってわかれる「シングルファイアウォール型」と「デュアルファイアウォール型」です。どちらの構成を選択するかは、求められるセキュリティレベル、導入・運用コスト、管理の複雑さなどを考慮して決定されます。

ファイアウォールをどのように配置し、インターネット、DMZ、内部ネットワークという複数の層の間で通信を制御するかが、DMZ構築の要となります。このネットワーク構成の違いが、セキュリティ強度に直接影響をあたえます。

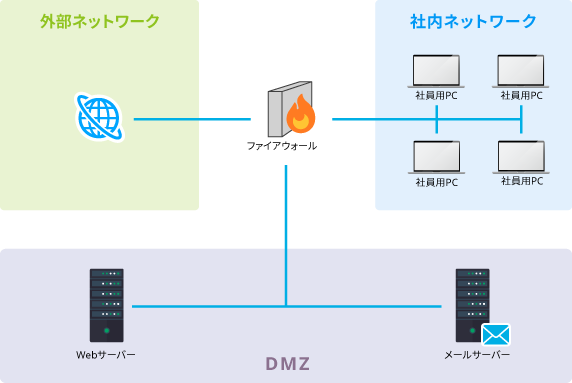

シングルファイアウォール型DMZネットワーク

シングルファイアウォール型DMZネットワークとは、その名の通り1台のファイアウォール機器を用いてDMZを構成する方法です。

このファイアウォールには、最低でも3つのネットワークインターフェース(ポート)が必要となり、それぞれが「インターネット(外部)」「DMZ」「内部ネットワーク」に接続されます。この構成の核心は、ファイアウォールに設定する通信ルールです。

例えば、「外部からDMZへの通信は許可するが、外部から内部への通信はすべて拒否する」「DMZから内部への通信は、必要なものに限定して許可する」といった細かい設定をおこないます。

1台の機器で実現できるためコストをおさえやすい反面、ファイアウォールの設定ミスが直接的なセキュリティリスクにつながることから、慎重な設計と管理が求められます。

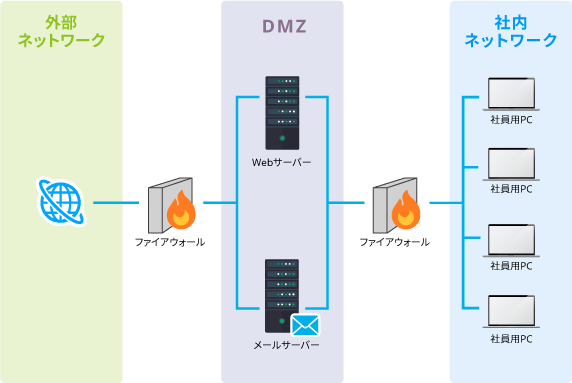

デュアルファイアウォール型DMZネットワーク

デュアルファイアウォール型は、2台のファイアウォールを使用してDMZを構成する、よりセキュリティレベルの高い方法です。

この構成では、1台目のファイアウォールをインターネットとDMZの間に設置し、外部からの攻撃に対する防御壁とします。そして、2台目のファイアウォールをDMZと内部ネットワークの間に設置し、内部ネットワークを保護する役割を担わせます。

このようにファイアウォールを複数配置することで、仮に1台目が突破されたとしても、2台目が侵入を防ぐという多層防御が実現可能です。コストは高くなりますが、非常に堅牢な構成であり、高いセキュリティが求められるシステムで採用されることが多くあります。

DMZ導入で得られるセキュリティ上のメリット

DMZは、ファイアウォールによる厳格なアクセス制御とあわせて機能する、外部の脅威に対する非常に有効なセキュリティ対策といえます。メリットとしては次の4点が挙げられます。

内部ネットワークの秘匿化

DMZを設置すると、外部の攻撃者から内部ネットワークの構成を直接把握されにくくなります。

Webサーバーなど公開用のサーバーはDMZに配置されるため、攻撃者はまずDMZ内のサーバーを標的とします。その結果、内部ネットワークのIPアドレス体系やサーバー構成といった情報が外部に漏洩するリスクが低減します。

つまり、攻撃者による事前調査を困難にさせる効果があるのです。

サーバー侵害時の被害縮小

万が一、DMZに設置した公開サーバーがサイバー攻撃によって侵害された場合でも、被害をDMZ内に限定しやすくなります。

DMZと内部ネットワークの間にはファイアウォールが設置され、許可された通信以外はすべて遮断されています。このため、攻撃者が侵害したサーバーを踏み台にして内部ネットワークへ侵入することを困難にし、組織全体の被害を最小限におさえることが可能です。

多層防御(Defense in Depth)の実現

DMZの構築は、「多層防御(Defense in Depth)」というセキュリティの基本概念を実践するうえで重要な要素です。これは、単一の防御策に頼るのではなく、複数の異なる防御層を設けることで、全体のセキュリティ強度を高める考えかたです。

DMZは、外部の境界防御と内部の防御の間に位置する独立した層として機能します。一つの層が突破されても、次の層で攻撃を食い止める時間的猶予を生みだします。

アクセスログ管理の容易化

DMZを設置すると、外部と内部の間の通信はすべてDMZを経由するファイアウォールで制御されます。このファイアウォールで通信ログを一元的に取得・監視できるため、アクセス管理が容易になります。

不正なアクセス試行やその兆候を早期に検知しやすくなり、インシデント発生時の原因調査や追跡も効率的におこなえます。セキュリティ監視の運用負荷を軽減する効果も期待できます。

DMZ運用における注意点とデメリット

DMZは強力なセキュリティ対策ですが、導入・運用には注意点やデメリットも存在します。

運用負荷がかかる

DMZは一度構築して終わりではなく、安全性を維持するために継続的な対応が欠かせません。ネットワーク構成が複雑化しやすいため、メンテナンスや設定変更をおこなうたびに多大な手間がかかる点がデメリットになります。

特に、ファイアウォールのルール設定は、ネットワークが複雑になるほどミスが発生しやすくなります。設定不備はそのまま組織の脆弱性となり、重大なセキュリティリスクにつながる恐れがあるため注意が必要です。

例えばシングルファイアウォール型の場合、外部、DMZ、内部という3つの通信を1台で制御するため、ルールセットが非常に複雑になります。管理不備が原因でセキュリティホールを生むケースもあるため、構築費用だけでなく、運用管理に必要な人件費も含めて計画的に設計する必要があります。

コストの増加

DMZの構築と運用には、相応のコストが発生します。

ファイアウォールやWAFといったセキュリティ機器の導入費用が必要です。特に、デュアルファイアウォール構成を採用する場合は、機器のコストが2倍になります。

加えて、これらの機器の保守費用や、導入するソフトウェアのライセンス費用も継続的にかかります。セキュリティレベルの向上と、それに伴うコストのバランスを考慮する必要があります。

DMZも攻撃対象になる(安全地帯ではない)

DMZは「非武装地帯」という名称ですが、決して安全な領域ではありません。むしろ、インターネットから直接アクセスされるため、組織のネットワークのなかで最も攻撃を受けやすい場所です。

DMZ内に設置するサーバーの脆弱性を放置すると、そこが侵入の足がかりとなり、内部ネットワークへの攻撃につながる危険性があります。対策としては、サーバーのセキュリティ設定やパッチ適用管理の徹底が挙げられます。

内部からの不正アクセスは防げない

DMZは、主に外部からの攻撃に対する防御策として機能します。そのため、悪意をもつ従業員による内部からの不正アクセスや、マルウェアに感染した社内PCからの情報漏洩などを防ぐことはできません。

DMZを構築したからといって、内部のセキュリティ対策が不要になるわけではありません。アクセス権限の適切な管理や、IT資産管理ツールによる端末管理など、内部向けの別のセキュリティ対策もあわせておこなう必要があります。

クラウドサービスには効果が薄い

昨今、多くの組織でSaaSなどのクラウドサービスの利用が拡大しています。従業員が社外から直接クラウドサービスにアクセスする場合、その通信は組織のDMZを経由しません。

このように、守るべき情報資産や通信経路が組織の管理外に広がる状況では、従来の境界型防御モデルであるDMZの効果は限定的になります。ゼロトラストの考えかたにもとづく、新たなセキュリティ対策が求められます。

まとめ

DMZは、外部ネットワークからの攻撃から組織の内部を守る緩衝領域として重要な役割をもちます。シングルファイアウォール型やデュアルファイアウォール型といった構築方法により、公開サーバーを安全に配置できる点が大きな魅力です。

しかし、昨今の高度化するサイバー攻撃のなかには、DMZをすり抜けてしまう脅威も存在します。そのため、DMZを構築しただけで安心せず、複数のセキュリティソリューションを組み合わせて多層的な防御を築くことが不可欠です。

内部からの脅威やクラウド環境の変化にも目を向け、IT資産管理ツールなどを用いた端末の状態監視、OSのパッチ管理もあわせておこないましょう。

組織の大切な情報資産を守るために、最新のセキュリティ動向を把握しながら、より堅牢なネットワーク環境の構築を目指すことが求められます。本記事の内容を参考に、自社のセキュリティレベル向上に取り組んでください。

弊社がご提供しているIT資産管理ツールSS1/SS1クラウドの詳細は、ぜひこちらからお問い合わせください。

IT資産管理ツールSS1/SS1クラウドを開発・販売している、株式会社ディー・オー・エスの営業企画部メンバーで構成されています。IT資産管理・ログ管理・情報セキュリティ対策など、情シス業務の効率化に役立つ最新トレンド情報を随時発信中!

セミナー情報

セミナー情報