ソーシャルエンジニアリングとは?対策と被害事例を事件から学ぶ

ソーシャルエンジニアリングとは何か、その定義から代表的な手口、実際の被害事例、そして組織・個人が今日から実践できる有効な対策までを詳しく解説します。

この攻撃は人の判断の隙を突くため、ツールの導入だけで完全に防ぐことは難しく、知識と行動の両面からの備えが求められます。

・【手口別】ソーシャルエンジニアリングの代表的な攻撃手法

・ソーシャルエンジニアリングによって引き起こされる被害事例

・今日からできるソーシャルエンジニアリングへの対策方法

・まとめ

ソーシャルエンジニアリングとは?人間の心理的な隙を突く攻撃手法

ソーシャルエンジニアリングとは、情報通信技術による直接的な侵入ではなく、人の心理的な隙や判断ミスを利用して機密情報を不正に引き出す攻撃手法の総称です。

この攻撃は、人の信頼や油断、恐怖心といった感情を巧みに利用する点に特徴があります。サイバーセキュリティを考えるうえで、人を標的にした攻撃への理解と警戒は欠かせません。

【手口別】ソーシャルエンジニアリングの代表的な攻撃手法

ソーシャルエンジニアリングには多様な手口があり、攻撃者はターゲットの状況や心理状態にあわせて、効果が高いとみられる方法を選びます。オンラインとオフラインの両方で実行され、巧妙なシナリオが用意されるケースも少なくありません。

代表的な攻撃手法には次のようなものがあります。

・ショルダーハッキング

・トラッシング

・フィッシング詐欺

・スケアウェア

・SNSの公開情報から個人を特定

それぞれの特徴と手口をみていきましょう。

なりすまし:電話で関係者を装い情報を不正に聞き出す

なりすましは、ソーシャルエンジニアリングの古典的かつ代表的な手口として知られています。

攻撃者は、IT部門の担当者、取引先、経営層といった信頼されやすい人物を装い、電話やメールでターゲットに接触します。そして、「システムの緊急メンテナンス」「至急の送金依頼」など、巧みな口実で相手を信用させ、IDやパスワード、口座情報といった機密情報を不正に聞き出そうと試みます。

緊急性を強調して冷静な判断をさせないようにする点が特徴です。

ショルダーハッキング:背後から画面を盗み見てIDやパスワードを盗む

ショルダーハッキングは、ターゲットの背後や肩越しからパソコンやスマートフォンの画面を盗みみる物理的な攻撃手法です。例えば、カフェや公共交通機関、オフィスなどで、ターゲットがIDやパスワード、機密情報を入力する瞬間を狙います。

一見すると原始的な手口ですが、デバイスの画面に表示される情報はすべて盗まれる可能性があり、非常に直接的な脅威といえます。特に公共の場所での作業中は、周囲への注意が欠かせません。

トラッシング:廃棄された書類や記録媒体から機密情報を探し出す

トラッシングは、組織や個人が廃棄したゴミのなかから機密情報を探し出す手法で、「ゴミ漁り」ともいわれます。シュレッダーにかけられていない顧客リストや社外秘の書類、初期化されずに捨てられたハードディスクなどが標的になります。

不用意に廃棄された情報から、IDやパスワード、組織の内部情報が見つかるリスクがあり、次のサイバー攻撃の足がかりにされる危険性をもちます。情報の廃棄ルールを徹底することが重要です。

フィッシング詐欺:偽のWebサイトへ誘導して個人情報を入力させる

フィッシング詐欺は、実在する金融機関やECサイトなどを装ったメールやSMSを送りつけ、偽のWebサイトへ誘導する手口を指します。

誘導先の偽サイトは本物と見分けがつきにくいように巧妙に作られており、そこでIDやパスワード、クレジットカード情報などを入力させて情報を盗み取ります。

近年では手口が高度化しており、安易にURLをクリックすると深刻な被害につながるリスクがあるため、細心の注意が必要です。

スケアウェア:偽の警告画面でユーザーの不安を煽りソフトを導入させる

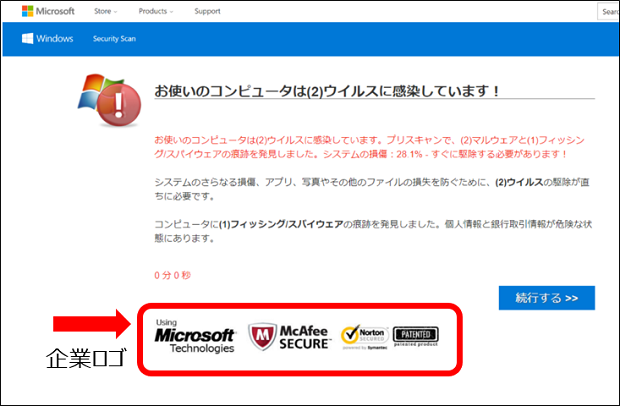

スケアウェア(サポート詐欺)は、Webサイトの閲覧中などに「ウイルスに感染しました」「システムにエラーが発生しています」といった偽の警告画面(フェイクアラート)を表示させる手口です。ユーザーの不安感を煽り、問題を解決すると称して偽のセキュリティソフトや高額なツールを契約させようと企てます。

表示される警告は嘘であり、指示に従うと金銭的な被害だけでなく、マルウェアに感染させられるリスクも存在するため警戒しましょう。

(偽の警告画面の例:相手を信用させるため、実在の企業のロゴが使われていることもある)

SNSの公開情報から個人を特定し悪用する

SNSへの投稿内容から個人情報を収集し、それを攻撃に悪用する手口もソーシャルエンジニアリングの一種です。

多くのユーザーは、所属組織や誕生日、趣味、交友関係などを無意識のうちに公開しています。攻撃者はこれらの断片的な情報を組み合わせることで個人のプロファイルを構築し、パスワードの推測や標的型攻撃の精度向上につなげるケースもみられます。

特にSNSでの何気ない投稿が、思わぬ形で悪用される危険性をはらんでいる点に留意してください。

ソーシャルエンジニアリングによって引き起こされる被害事例

ソーシャルエンジニアリングによる被害は、組織・個人を問わず深刻な問題を引き起こします。金銭的な損失に直接つながるケースだけでなく、重要な情報資産の漏洩やブランドイメージの失墜など、その影響は多岐にわたります。

ここでは、実際に発生した代表的な被害事例をいくつか紹介し、どのような脅威が存在するのかを具体的にみていきます。

【事例1】取引先になりすました偽の振込依頼による金銭被害

2017年、国内の大手航空会社において、航空機のリース代金などをだまし取られる巨額のビジネスメール詐欺(BEC)が発生しました。

これは、前述の「なりすまし」の手口を悪用した典型的な事件です。攻撃者は、実際の取引先担当者を名乗り、「振込先の銀行口座が変更になった」という偽の請求書をメールで送付してきたのです。

メールの文面やタイミングが非常に自然であったため、経理担当者は疑うことなく指定された偽の口座へ約3億8,000万円を送金してしまいました。

日頃のやり取りを周到に監視し、担当者が油断しやすいタイミングを狙うソーシャルエンジニアリングの恐ろしさを物語る事例といえます。

【事例2】ディープフェイク(偽動画)のWeb会議を利用した巨額詐欺

ソーシャルエンジニアリングの手口は、最新のAI技術と結びつくことでさらに巧妙化しています。

2024年、英国大手組織「アラップ」の支社で、財務担当者が約2,500万ドル(約37億円)を騙し取られる事件が起きました。

攻撃者は、組織の最高財務責任者(CFO)や同僚の顔と声をAIで精巧に再現したディープフェイク動画を作成し、担当者を偽のWeb会議に参加させるという手口を使いました。

画面越しに見知った顔が並び、直接送金の指示を出されたことで、担当者は完全に信じ込んで送金処理を実行してしまったといいます。

【事例3】スケアウェアによりPCデータがすべて削除

Webサイトの閲覧中に突然表示される偽のウイルス警告、いわゆるスケアウェア(サポート詐欺)による実被害も起きています。

2025年5月、ある国内法人の業務用パソコン画面に、突然セキュリティ警告が表示されました。担当者が画面の指示に従って記載された番号へ電話をかけると、サポート窓口を装う犯人から指定のURLを入力するよう促されます。

言われるがまま操作した結果、遠隔操作ソフトをインストールされてしまい、パソコン内に保存されていたデータがすべて消去されるという深刻な事態に陥りました。

今日からできるソーシャルエンジニアリングへの対策方法

ソーシャルエンジニアリングへの対策とは、攻撃者の心理的な罠を見抜き、だまされないための知識・ルールを組織と個人の両面で身につけることにほかなりません。ここでは、組織向けと個人向けにわけて、具体的な対策方法を解説します。

【組織向け】全体で取り組むべき4つのセキュリティ対策

組織がソーシャルエンジニアリングの被害を防ぐためには、従業員一人ひとりのセキュリティ意識を高めると同時に、組織全体で統一されたルールと仕組みを構築しなければなりません。

技術的な対策と人的な対策をバランスよく組み合わせ、多層的な防御体制を築くことが求められます。以下に、優先的に取り組むべき4つの対策を解説します。

情報の取り扱いに関する社内ルールを明確に定める

まず、機密情報の定義、アクセス権限、共有方法、廃棄手順といった情報の取り扱いに関するルールを明確に定めることがセキュリティの基本です。

例えば、「電話やメールでパスワードを教えない」「機密情報は必ずシュレッダーで処分する」といった具体的な行動基準を従業員に周知徹底します。

明確なルールがあれば、従業員は不審な要求に対して「ルールで禁止されている」と判断し、安易に情報を渡すことを防ぐことにつながります。

従業員へのセキュリティ教育を定期的に実施し意識を向上させる

ソーシャルエンジニアリングの対策として最も重要なのが、従業員への継続的なセキュリティ教育です。最新の攻撃手口や過去の被害事例を共有し、どのような行動がリスクにつながるのかを具体的に学んでもらう機会を設けます。

また、標的型メール攻撃を想定した訓練をおこなうなど、実践的な内容を取り入れることで、従業員一人ひとりのセキュリティ意識を高め、組織全体の防御力を向上させていきましょう。

多要素認証(MFA)を導入して不正アクセスを防止する

多要素認証(MFA)は、IDとパスワードが万が一漏洩した際の不正アクセスを防ぐうえで非常に効果的な技術的セキュリティ対策です。

ログイン時にパスワードに加えて、スマートフォンアプリへの通知やSMSで送られる確認コードなど、複数の要素での本人確認を必須とします。

これにより、パスワードを盗んだだけの攻撃者はシステムに侵入できなくなり、アカウント乗っ取りのリスクを大幅に低減させられるのです。

ウイルス対策ソフトやセキュリティシステムを常に最新の状態に保つ

基本的なセキュリティ対策として、PCやサーバーに導入しているOS、ソフトウェア、ウイルス対策ソフトなどを常に最新の状態に保つことが不可欠です。

ソフトウェアの更新プログラムには、発見された脆弱性を修正する重要なセキュリティパッチが含まれているためです。アップデートを怠ると、既知の脆弱性を突かれてマルウェアに感染するリスクが高まるため、自動更新機能を有効にするなど、確実に適用される運用を徹底すべきでしょう。

弊社がご提供しているIT資産管理ツール「SS1」「SS1クラウド」を活用すれば、社内PCの更新プログラムの適用状況を一元管理できます。未適用の端末へパッチを自動配信し、管理の手間を抑えつつ組織のセキュリティ水準を高く保ちます。

【個人向け】自分でできる3つの基本的な対策

ソーシャルエンジニアリングの脅威は組織だけでなく、個人にも及ぶため、自分自身で身を守るための対策方法を知っておくことが大切です。特別なツールや専門知識がなくても、日常のなかで少し注意を払うだけで、多くのリスクを回避できます。

個人が今日から取り組める3つの基本対策を確認しておきましょう。

不審なメールやSMSに記載されたURLや添付ファイルは開かない

フィッシング詐欺への最も基本的な対策方法は、不審なメールやSMSに記載されたURLや添付ファイルを安易に開かないことです。

送信元が実在する組織に見えても、まずは疑ってみる姿勢が重要です。特に、「緊急」「重要」「当選」といった言葉で行動を急かす内容は警戒しなければなりません。

公式サイトのブックマークからアクセスするなど、正規のルートで情報を確認する習慣をつけましょう。

パスワードの使い回しをやめ、複雑な文字列を設定する

複数のサービスで同じパスワードを使い回していると、一つのサービスから情報が漏洩した際に、他のサービスにも不正ログインされる「パスワードリスト攻撃」の被害にあう危険性が高まってしまいます。

サービスごとに固有のパスワードを設定し、大文字・小文字・数字・記号を組み合わせた、推測されにくい複雑な文字列にすることが基本です。パスワード管理ツールの利用も有効な手段といえます。

公共の場ではPC画面やスマートフォンの覗き見に注意する

カフェや電車内といった公共の場所でパソコンやスマートフォンを操作する際は、ショルダーハッキング(覗き見)に注意が必要です。

背後や隣に人がいる状況では、画面に表示される情報が盗み見られる可能性があります。画面に覗き見防止フィルムを貼る、座席の位置に配慮するといった対策方法が有効なアプローチです。

特にIDやパスワードなどの重要な情報を入力する際は、周囲の状況をよく確認する用心深さが求められます。

まとめ

ソーシャルエンジニアリングは、技術的な隙ではなく「人の心理」を巧みに突く攻撃手法です。

なりすましやフィッシング詐欺、物理的な覗き見など、その手口は非常に多岐にわたります。近年ではAI技術を悪用したディープフェイクによる巨額詐欺も発生しており、攻撃の巧妙さは増すばかりです。

組織において被害を防ぐためには、多要素認証といった技術的な備えに加え、従業員のセキュリティ意識を高める教育や明確なルール作りが欠かせません。

システム側の対策を強化するだけでなく、一人ひとりが不審な連絡を疑う慎重な姿勢をもつことが、組織全体の情報を守るための最も確実な防衛策となります。今一度、身近なリスクを見直し、多層的な対策を講じていきましょう。

IT資産管理ツールSS1/SS1クラウドを開発・販売している、株式会社ディー・オー・エスの営業企画部メンバーで構成されています。IT資産管理・ログ管理・情報セキュリティ対策など、情シス業務の効率化に役立つ最新トレンド情報を随時発信中!

セミナー情報

セミナー情報