Windowsイベントログとは?ツールを活用した効果的なログ管理方法を解説

・最低限おさえるべき3つの主要ログ「Application (アプリケーションログ)」「Security (セキュリティログ)」「System (システムログ)」の概要

・膨大なイベントのなかから目的の情報を探しだすイベントビューアーの基本的な見方・操作方法

・手動でのログ管理が抱える限界と、IT資産管理ツールによる効率的な解決策

PCの不調やシステムエラーの原因が分からず困っていませんか?その答えはWindowsの「イベントログ」にあるかもしれません。

イベントログは、いわばPCの健康診断カルテ。正しく読み解けば、トラブルの原因究明からセキュリティインシデントの調査まで、力強い味方になります。

本記事では、初心者向けの基本から管理を効率化するツール活用まで、イベントログについて網羅的に解説します。

・イベントビューアーの基本操作【フィルター・保存】

・セキュリティ調査で注目すべきイベントIDや重要なポイント

・なぜ手動でのイベントログ管理は難しいのか?

・IT資産管理ツール「SS1」による効率的なログ管理・分析

・まとめ

Windowsイベントログとは?IT管理の基本を理解する

Windowsイベントログとは、OS、ドライバ、アプリケーションなどが動作中に発生したさまざまな出来事(イベント)を記録する、「PCやサーバーの活動日誌」です。正常な動作の記録から、エラーやセキュリティに関わる重大な記録まで、その内容は多岐にわたります。

情報システム担当者にとって、このログを読み解くスキルは、日々のトラブルシューティングやセキュリティインシデント対応において重要です。

※対応バージョン:本記事の内容は、Windows 10、Windows 11、Windows Server 2016以降に対応しています。

一部の機能やイベントIDは、Windowsのバージョンやエディションによって異なる場合があります。

イベントビューアーの起動と基本画面

イベントログは、Windowsに標準搭載されている「イベントビューアー」というツールで確認します。

1. Windowsキー + R を押して「ファイル名を指定して実行」ダイアログを開きます。

2. eventvwr.msc と入力し、Enterキーを押します。

最低限おさえるべき3つの主要ログ

イベントビューアーの左ペインには多くのログがありますが、特に重要なのが「Windows ログ」フォルダに含まれる以下の3つです。

Application (アプリケーションログ)

PCにインストールされているアプリケーション(Microsoft Office、データベースソフトなど)に関するイベントが記録されます。アプリケーションのクラッシュやエラーの原因調査で最初に確認すべきログです。

Security (セキュリティログ)

セキュリティ関連のイベントとして、ファイルアクセスやユーザーのログオン・ログオフ履歴が記録され、誰がいつ何にアクセスしたかを把握できます。

これらは不正アクセス調査や監査の際に重要な情報源となりますが、そのための詳細な情報を取得するには事前に監査ポリシーの追加設定をする必要があります。

System (システムログ)

Windowsのシステムコンポーネント(ドライバの読み込み失敗、サービスの起動エラーなど)に関するイベントが記録されます。ブルースクリーンやOSの起動不良といった、システムレベルの問題を調査する際に中心となります。

サーバー環境などで確認すべきその他のログ

主要な3つのログに加えて、環境や目的に応じて確認すべき重要なイベントログが存在します。

これらはイベントビューアー上でカテゴリごとに管理され、ネットワークサービスやActive Directoryの状態確認に有用です。

このような多様なログの種類と役割を正しく理解し適切に把握することで、システム全体の動作状況をより正確に理解でき、障害解析や運用管理の高度化につながります。

Windows Setup関連ログ

OSのインストールや設定変更に関する情報を記録するWindows Setupに関連したログ(Setupact.logやSetuperr.logなど)には、システムの変更履歴が詳細に保存されており、構成変更を追跡する際に役立ちます。

DNS サーバーの動作ログ(DNSEvent)

DNSサーバーの動作ログ(DNSEvent)は、DNSサーバーとして構成されたWindows Serverで生成される専用のログです。

このログには、DNSサービスの開始や停止、構成の変更、レコードの更新といったサーバー自体の動作に関する重要な出来事が詳細に記録されます。

ファイルレプリケーションサービス(NtFrs)

ファイルレプリケーションサービス(NtFrs)は、複数のサーバー間でファイルを自動的にコピーし、同期を維持するためのサービスに関連するログです。

主にActive Directoryのドメインコントローラーにおいて、システムボリューム(SYSVOL)の共有データをレプリケートする際に活用されます。

ディレクトリサービス(NTDS)

ディレクトリサービス(NTDS)のログは、Active Directoryがインストールされたドメインコントローラーにおいて生成されるログです。 このログには、ユーザー認証やディレクトリデータベースの更新、レプリケーションの動作状況といった、ディレクトリサービス全体の健全性に関わるイベントが詳細に記録されます。

イベントログ実体ファイルの保存場所と容量制限

Windowsイベントログの実体ファイルは「.evtx」という形式で出力され、通常は「C:\Windows\System32\winevt\Logs」などの場所に保存されます。

注意すべきは、デフォルトの設定ではログサイズが約20MBに達すると、古いデータから上書き・削除されてしまう点です。 「エラー一覧の解析や過去のログイン履歴を遡る調査をおこなう際、重要な記録がすでに消えてしまっていた」という事態を防ぐために、プロパティからアーカイブ保存の設定に変更するか、最大ファイルサイズを増やすといった対策をとりましょう。

イベントビューアーの基本操作【フィルター・保存】

膨大なイベントのなかから目的の情報を探しだすために、イベントビューアーの便利な基本操作をマスターしましょう。

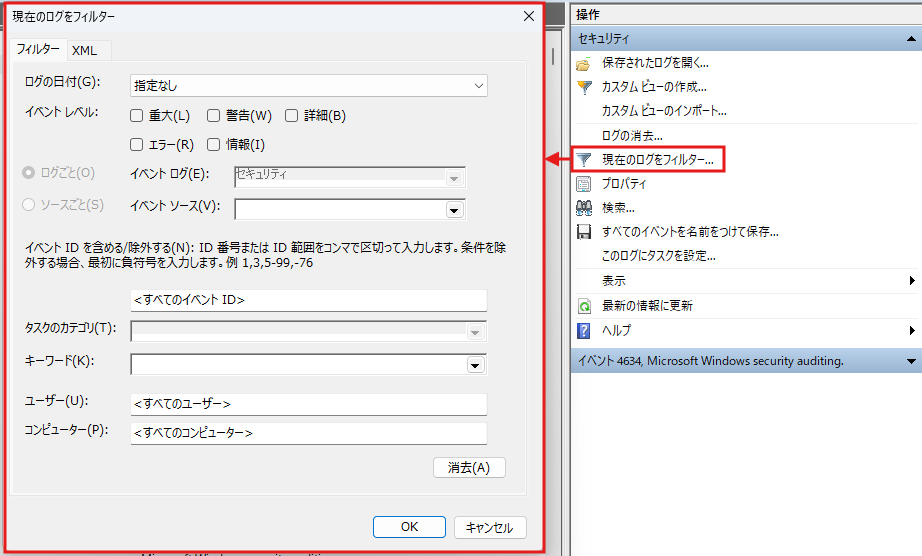

フィルター機能で目的のログを効率的に絞り込む

ログ分析で頻繁に使用するのが「フィルター」機能です。右ペインの「現在のログをフィルター...」をクリックすると、条件を指定してイベントを絞り込めます。

・イベントレベル

「エラー」「重大」などにチェックをいれることで、深刻な問題のみを表示できます。

・ログの日付

問題が発生した期間が分かっている場合に有効です。「過去1時間」「過去24時間」「カスタム範囲」などを指定できます。

・イベントソース

特定のアプリケーションやサービス(例: "Outlook", "MSSQLSERVER")に絞り込めます。

・イベントID

特定の事象を示すID(例: ログオン失敗を示す "4625")で絞り込めます。複数のIDをカンマ区切りで指定可能です。

・ユーザー

特定のユーザーアカウントに関連するイベントのみを表示します。

・コンピューター

複数のコンピューターのログを管理している場合に有効です。

(イベントビューアー「フィルター」機能の画面例)

調査結果をファイルに保存(エクスポート)する方法

調査した結果や、第三者への報告が必要なログは、ファイルとして保存(エクスポート)できます。ログ一覧画面の右ペインにある「すべてのイベントを名前を付けて保存...」または「フィルター結果をファイルに保存...」を選択します。

| 形式 | 拡張子 | 特徴 | 推奨用途 |

|---|---|---|---|

| イベントファイル | .evtx | イベントビューアーで再度開ける形式。すべての情報が保持されるため、詳細な再調査に最適。 | 長期保管、詳細分析 |

| XML | .xml | 構造化されたテキストデータ。プログラムでの処理や、異なるシステム間でのデータ交換に適している。 | 自動処理、システム間連携 |

| CSV (コンマ区切り) | .csv | Excelなどの表計算ソフトで開きやすい形式。並べ替えや集計、グラフ化など、二次加工に適している。 | レポート作成、統計分析 |

| テキスト (タブ区切り) | .txt | シンプルなテキスト形式。メールでの共有や簡易的な確認に便利。 | 簡易共有、メール添付 |

セキュリティ調査で注目すべきイベントIDや重要なポイント

膨大な出力記録の中から異常を見つけ出すには、特定のイベントIDに絞って検索や解析をおこなうことが効果的です。

ここでは、セキュリティ監視の目的でよく確認される代表的なIDとその見方について解説します。

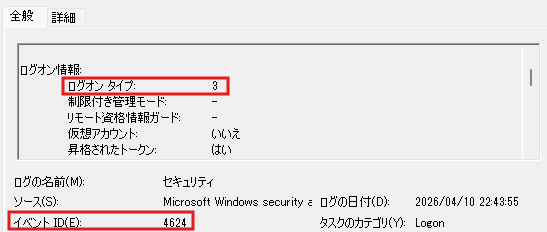

ログオン履歴の詳細を解析する(ID: 4624 / 4625)

ユーザーのアカウントアクセス状況を調査する際、ログオン成功を示す「4624」とログオン失敗を示す「4625」は必ず確認すべきイベントIDです。

特にイベントID「4624」の詳細情報にはログオンタイプという項目が含まれており、下記のような接続の種類を判別できます。

| ログオンタイプ | 内容 |

|---|---|

| 2 | 直接PCを操作した |

| 3 | ネットワーク経由 |

| 10 | リモートデスクトップ接続 |

あわせてソースIPアドレスや認証に使用されたプロセス名も確認することで、社外からの不審なアクセスが発生していないか正確に把握できます。

(イベントビューアーからイベントID「4624」を確認した場合の例)

機密ファイルへのアクセス試行を追跡する(ID: 4663)

システムに重大な影響を与える変更や、情報の持ち出しを監視することも重要です。

例えばイベントID「4663」は、特定のオブジェクト(ファイルやフォルダ)へのアクセスが試行されたことを記録し、ファイル削除や移動といった操作の追跡に役立ちます。

また、システムの起動やシャットダウンに伴うクリティカルなエラーの発生など、システム全体の安定運用を揺るがす異常をいち早く察知するために、対象となるイベントIDを一覧化して定期的にチェックすることが求められます。

意図しないアプリケーションのインストールや権限変更の検知

システムを安定して運用するためには、予期せぬ変更をいち早く察知する必要があります。

重要なサーバーにおいて、許可されていないアプリケーションが勝手にインストールされた形跡がないかを監視することは、セキュリティ対策の基本です。

あわせて、ユーザーのアクセス権限の変更履歴や、不審なシステムの起動およびシャットダウンといったイベントを追跡することも重要です。

内部不正の兆候や誤操作によるリスクを早期に発見し、迅速な対応をとれるようになります。

なぜ手動でのイベントログ管理は難しいのか?

イベントログは非常に強力なツールですが、そのポテンシャルを最大限に引きだすには、手動での管理には限界があります。

膨大な手間と時間

数十台、数百台のPCのイベントログを一台ずつ確認するのは、非現実的な作業です。PowerShellやイベント転送である程度の自動化は可能ですが、その設定自体が複雑で専門知識を要します。

・100台のPCのログを毎日確認するには、1台あたり5分としても500分(約8時間)必要

・Windowsイベント転送の設定には、ネットワーク、セキュリティ、PowerShellの知識が必要

・スクリプトのメンテナンスとトラブルシューティングに時間がかかる

リアルタイム性の欠如

手動でのログ確認は、基本的に過去の事象を振り返る作業であり、当然時間もかかります。インシデントが発生してから目視でログを分析している間に、被害がさらに拡大してしまうかもしれません。

・ランサムウェア感染から検知まで平均200日以上かかるケースも

・ブルートフォース攻撃が成功してから気づくまでに数日~数週間

・データ漏洩が発生してから発見まで数ヶ月

専門知識への依存

どのイベントIDが重要で、どのログの組みあわせが何を意味するのかを正確に判断するには、高度な専門知識と経験が求められ、属人化のリスクがあります。

・担当者の退職や異動で、ログ分析のノウハウが失われる

・新任者の教育に時間がかかる

・夜間・休日の対応が困難

課題を解決し、効率的で予防的なログ管理を実現するには、専用のツールの導入が有効な選択肢です。

タスクスケジューラを利用した通知設定の課題

Windows標準のタスクスケジューラを用いれば、クリティカルなエラーや特定のイベントID発生時に管理者へメール通知を送ることは可能です。しかし、この仕組みは運用面で多くの課題を抱えています。

・サーバーごとに個別ログインし、タスク設定を行う必要がある

・監視対象が増えるほど導入・管理工数が急激に増大する

・タスクスケジューラ自体の不具合により通知漏れが発生するリスクがある

・組織全体を横断した一元的な監視体制を構築しにくい

IT資産管理ツール「SS1」による効率的なログ管理・分析

手動でのログ管理の課題を解決するソリューションとして、IT資産管理ツール「SS1」が有効です。SS1は、IT資産管理の多岐にわたる業務を効率化するなかで、ログ管理においても強力な機能を提供します。

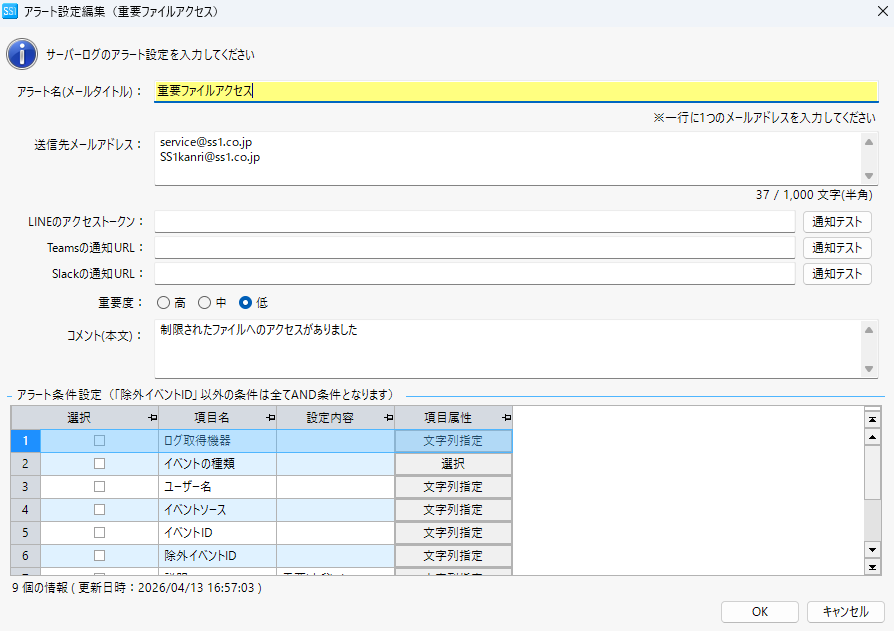

Windowsサーバーのイベントログ自動収集とアラート通知

管理対象サーバーのWindowsイベントログを自動で収集し、データベースに集約します。あらかじめ監視したいイベント(例: ID 4625)をルールとして設定しておけば、該当イベントが発生した際に、管理者にメール通知を送信できます。

※Windows 10/11のイベントログ収集は対象外です

・自動収集:エージェントが定期的にログを収集し、中央サーバーに送信

・リアルタイムアラート:重要イベント発生時に通知を発報

・長期保管:法令要件に対応した長期間のログ保持

(サーバーログ管理のアラート設定画面)

多様なログの一元管理で、より高度な分析を

SS1をログ管理ツールとして活用するメリットは、Windowsサーバーのイベントログだけでなく、PCの操作ログ(ファイル操作、Webアクセスなど)もあわせて収集・管理できる点にあります。

取得できるログの内容などは、下記のページをご覧ください。

SS1「サーバーログ管理機能」で作業工数削減を実現した事例:株式会社ニデック 様

株式会社ニデック様では、IT資産管理ツール「SS1」を活用し、約150台ほどのサーバーの死活監視やイベントログ確認を効率化されています。

SS1導入後は、毎日約2時間半かかっていた作業が約15分まで短縮され、運用負荷の大幅な軽減を実現できたとのことです。

詳細は下記の導入事例をご参照ください。

まとめ

本記事では、Windowsイベントログの基本的な見方から、最低限おさえるべき3つの主要ログの概要、手動管理の限界、そしてログ管理ツールによる効率的な解決策までを解説しました。

イベントログはIT管理の強力な武器ですが、手動での管理には限界もあります。特に以下のような状況では、ログ管理ツールの導入を検討することをお勧めします。

・セキュリティインシデントのリアルタイム検知が必要

・コンプライアンス要件で長期間のログ保持が義務付けられている

・IT担当者のリソースが限られている

ログ管理ツールを導入することで、これらの課題を解決し、より安全で効率的なIT環境を構築できます。

IT資産管理ツールSS1/SS1クラウドを開発・販売している、株式会社ディー・オー・エスの営業企画部メンバーで構成されています。IT資産管理・ログ管理・情報セキュリティ対策など、情シス業務の効率化に役立つ最新トレンド情報を随時発信中!

セミナー情報

セミナー情報

補足

Windowsイベント転送(WEF:Windows Event Forwarding)とは、複数の端末で発生した任意のイベントログをログ収集サーバーへ転送する機能です。