悪用厳禁!Emotetで話題になった「差出人の偽装」、その方法と迷惑メールの対策とは?

2020年頃から注目されていたマルウェア(コンピュータウイルス)に「Emotet」があります。国内でも急速に感染が拡大し話題になりましたが、このような感染を防ぐためにメールの差出人がどのように設定されるのかを知っておくのも1つの対策です。

実際のメールを元に、どこを見れば設定内容を確認できるのかを解説します。

2 メールの差出人名は簡単に偽装できる

3 差出人名だけでなく、メールアドレスも偽装できる

4 発信元を調べる方法

5 利用者としてできる対策

5.1 普段から添付ファイル付きのメールをやりとりしない

5.2 添付ファイルを開いても感染しないようにする

5.3 感染しても広がらないようにする

5.4 技術的に防げないものは、人の力で防ぐ

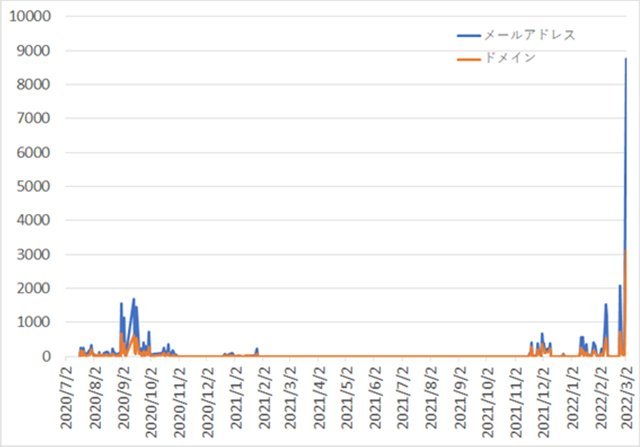

Emotetで送られてくるメールの特徴

Emotetはマクロ付きのExcelやWordのファイルがパスワードをつけたZIPファイルとしてメールに添付されて送信されるマルウェアで、そのファイルを開いてマクロを実行してしまうと感染するしくみです。

このようなマルウェアはこれまでも多くありましたが、このEmotetは2022年2月から3月にかけて日本国内で感染が大きく広がりました。

その理由として、メールの差出人や本文の特徴が挙げられます。これまでの迷惑メール対策として、「怪しいメールは開かない」ということが挙げられていましたが、Emotetでは実際の取引先を装っています。

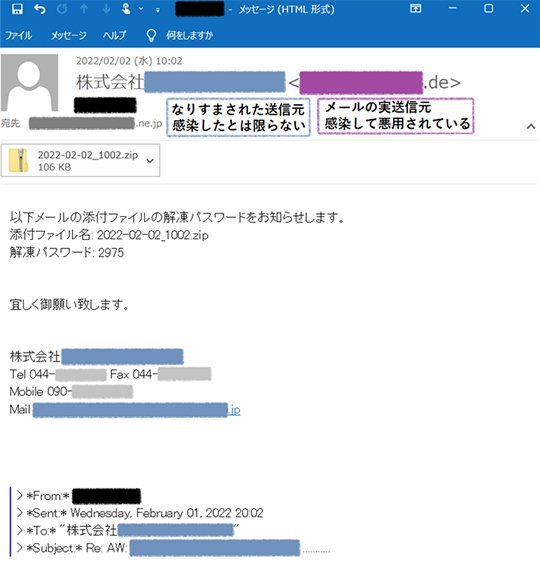

つまり、これまでに仕事でメールをやりとりしていた相手の名前が差出人になったメールが届くのです。そして、本文も「添付ファイルの解凍パスワードをお知らせします。」といった内容で、解凍パスワードが書かれており、初心者が「怪しい」と判断するのは難しくなっています。

取引先からのメールだと勘違いして添付ファイルを開いてしまい、感染したあとは、さらにそのパソコンで使っているOutlookなどのメールソフトで過去にやりとりした相手に送信することで急速に広まったのです。

メールの差出人名は簡単に偽装できる

ここで気になるのは、実際の取引先を装ったメールが送信されていることです。送信元のメールアドレスは異なりますが、メールアドレスではなく差出人の名前を表示するメールソフトが多く、偽のメールであることに気づかないのです。

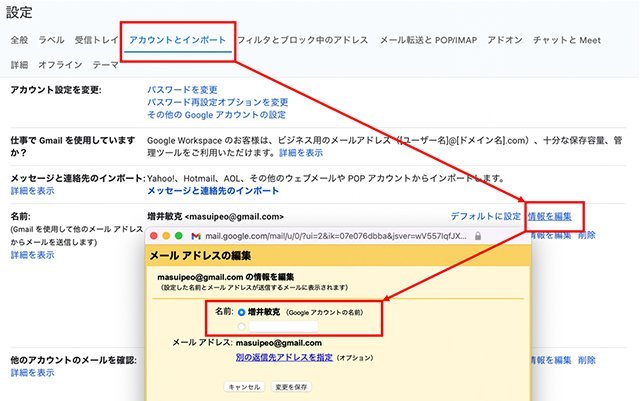

まず、メールの差出人の名前がどのように決まるのかを考えてみましょう。差出人の欄はメールソフトで自由に決められます。たとえば、Gmailの設定画面を開くと、「アカウントとインポート」というメニューの中に「名前」という欄があります。ここで「情報を編集」という場所をクリックすると、自由に名前を入力できることがわかります。

ここに他人の名前を入力すれば、簡単に他人の名前を騙って送信できてしまうのです。本来は差出人の名前としてニックネームや会社の名前、英語名などを設定できるように用意されている項目ですが、簡単に悪用できることがわかります。

差出人名だけでなく、メールアドレスも偽装できる

上記で差出人の名前を偽装できますが、あくまでも「差出人欄に表示される名前」だけです。実際にはメールアドレスは変更されていませんので、届いたメールの差出人の欄に書かれているメールアドレスを見れば偽物だとわかります。

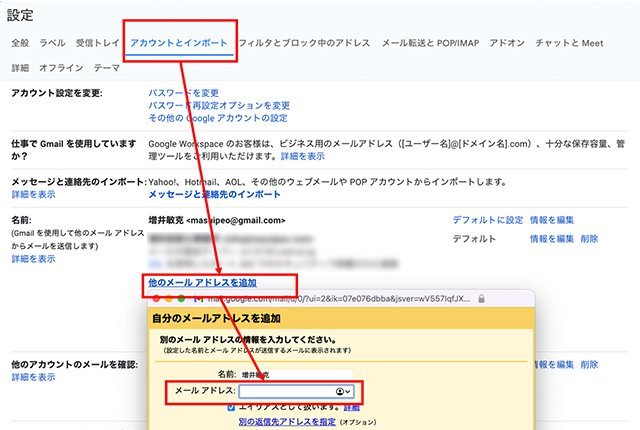

しかし、実はこのメールアドレスも書き換えられるのです。たとえば、上記のGmailの設定画面で、「アカウントとインポート」というメニューの中に「名前」という欄に「他のメールアドレスを追加」というリンクがあります。

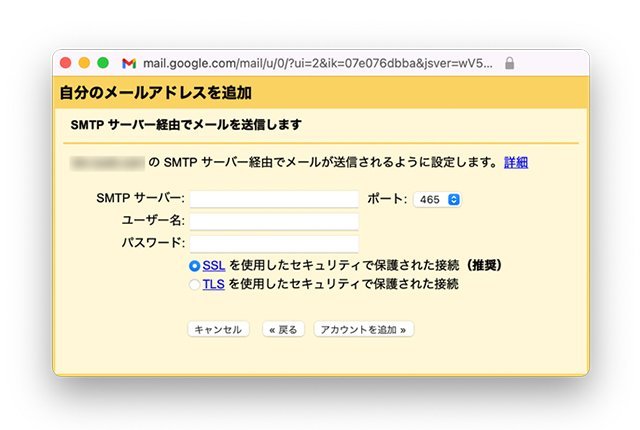

これを押すと、名前とメールアドレスの入力欄があります。ここに他人の名前とメールアドレスを入力できるのです。そして、「次のステップ」へ進み、SMTPサーバーとユーザー名、パスワードを入力します。ここで、自分が契約しているプロバイダでのSMTPサーバーやユーザー名、パスワードを入力し、アカウントを追加するだけで、登録できます。

この2画面目で入力したSMTPサーバーやユーザー名、パスワードが一致すれば、1画面目で入力したメールアドレスが何であっても送信できることがあるのです。プロバイダで用意されたメールアドレスを使うことが前提ですが、悪意を持って登録しようと思えば他人のアカウントで送信できてしまうことがわかります。

もちろん、メールアドレスを偽装してメールは送信できても、そのメールに相手が返信すると本来の差出人に返信されます。偽装した人がメールを受信することはできませんが、迷惑メールを送信しようという悪意を持った使い方には十分です。

ここではGmailを例に紹介しましたが、OutlookやThunderbirdのようなメールソフトでも同様に、差出人の名前やメールアドレスを偽装できます。

発信元を調べる方法

他人になりすました差出人名やメールアドレスを使って誰でもメールを送信できるとなると、メールの受信者としては困ってしまいます。差出人の名前もメールアドレスも正しいとなると、それが正しいメールなのか偽物なのか判断できなくなるからです。

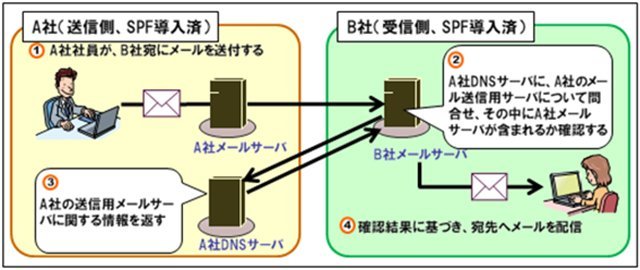

そこで、これまでにも多くの迷惑メール対策が講じられてきました。たとえば、メールサーバーに設定するものとしてSPFやDKIM、DMARCなどが挙げられます。SPFではDNSサーバーに決められた値を設定することで、正しいメールサーバー経由で送信されたメールであるかどうかを、受信者側で検証できます。

「なりすましメール撲滅に向けたSPF(Sender Policy Framework)導入の手引き」(2012/05/23)

多くの企業やプロバイダなどが取り入れていますが、設定されていなくてもメールは届くため、メールソフトが迷惑メールフォルダに振り分けるかどうか、というくらいの効果に留まります。

また、メールそのものに電子署名をつける方法としてS/MIMEやPGPなどがあります。ただし、証明書の取得に費用がかかることや、その設定の難しさなどもあり、なかなか普及していません。

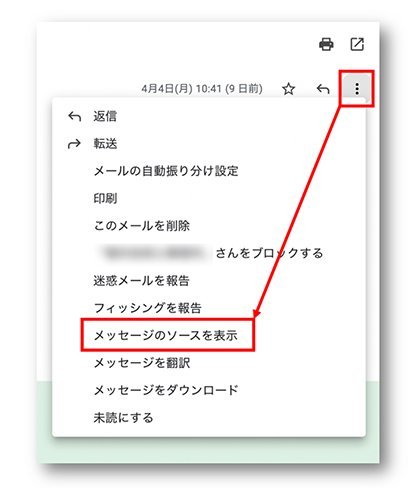

そこで、受信者が「このメールは怪しいのではないか」と感じて確認したいとき、発信元や経路を調べる方法があります。Gmailであれば、受信したメールを開いて、右側にある縦に3つ並んだ点のボタンから「メッセージのソースを表示」を押します。

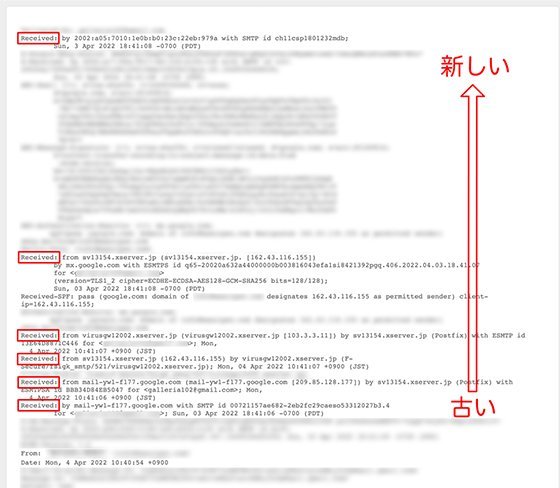

すると、その電子メールのヘッダ部分が表示されます。多くの情報が並んでいますが、この中から「Received:」で始まる行だけに注目します。

これを見ると、上に新しいもの(受信者に近いもの)が、下に古いもの(差出人に近いもの)が並んでいます。つまり、上記の図の場合は、下の図のようにメールサーバーを経由してきたことがわかります。

ここで、一番左を見たときに、海外のメールサーバーなど普段と異なるメールサーバーから送信されていると、それは怪しいと判断できます。つまり、普段のメールの経路と比較することで、怪しいメールかを確認できます。

利用者としてできる対策

上記で普段と異なる経路のメールは判断できますが、毎回確認するのは面倒です。また、メールのヘッダー情報を見るのはパソコンが苦手な人にとっては難しいものです。スマートフォンなどではヘッダー情報を表示できない場合もあります。

そこで、大きく分けて4段階の対策が考えられます。

1. 普段から添付ファイル付きのメールをやりとりしない

添付ファイルを使うのではなく、Google DriveやOne Driveなどのファイル共有サービスを使用し、普段からそこを使ってファイルをやりとりすると、添付ファイルを開く必要はありません。

また、社内や主要な取引先のように頻繁にやりとりする相手とはメールを使わない、ことも1つの対策です。SlackやTeamsなどのチャットツールを使用した連絡は、なりすましの防止につながります。

2. 添付ファイルを開いても感染しないようにする

WordやExcelでは、ファイルを開いただけで感染しないように、マクロの自動実行を無効化しておきます。「警告を表示してすべてのマクロを無効にする」を設定しておけば、マルウェアが入ったExcelファイルを開いてしまっても、マクロを有効にしない限りは感染しません。

3. 感染しても広がらないようにする

マクロを実行してしまっても、ウイルス対策ソフトによって感染を防げる可能性があります。感染しても、周りのパソコンに広げないためには、Windows Updateなどの更新を実施することはもちろん、ウイルス対策ソフトのパターンファイルを更新するなど、基本的な対策を徹底します。

4. 技術的に防げないものは、人の力で防ぐ

そもそも感染しないようにするには、組織内での注意喚起や従業員教育が重要です。「自分は知っているから大丈夫」というのではなく、新入社員やパソコンの苦手な人が感染しないように、普段から声をかけていくことが大切です。

増井 敏克氏(ますい としかつ)

増井 敏克氏(ますい としかつ)増井技術士事務所代表。技術士(情報工学部門)、情報処理技術者試験にも多数合格。

ビジネス数学検定1級。

「ビジネス」×「数学」×「IT」を組み合わせ、コンピューターを「正しく」「効率よく」使うためのスキルアップ支援や各種ソフトウェア開発、データ分析などをおこなっている。

著書に『図解まるわかり セキュリティのしくみ』『図解まるわかり プログラミングのしくみ』『図解まるわかり アルゴリズムのしくみ』『IT用語図鑑』『IT用語図鑑[エンジニア編]』『Pythonではじめるアルゴリズム入門』『プログラマ脳を鍛える数学パズル』『プログラマを育てる脳トレパズル』(以上、翔泳社)、『プログラマのためのディープラーニングのしくみがわかる数学入門』『プログラミング言語図鑑』(以上、ソシム)、『基礎からのプログラミングリテラシー』(技術評論社)、『RとPythonで学ぶ統計学入門』(オーム社)などがある。

セミナー情報

セミナー情報